Wenn der Computer ohne erkennbaren Grund streikt, ist der Schuldige meist schnell gefunden: „Virus“ lautet dann in den meisten Fällen die kurzerhand erstellte Diagnose. Probleme, die scheinbar in einen anderen Bereich fallen, (wie z.B. Biggis „preisgekröntes“ iTunes Problem) lassen sich bei näherer Betrachtung auf Malware zurückführen. Dann müssen unsere Experten für Virenentfernung ran. Doch was ist Malware überhaupt? Ist Virus gleich Virus? Welche Motive stecken hinter den fiesen Programmen, und vor allem, wie kann ich mich vor Malware schützen? Die spannenden Antworten auf diese Fragen haben wir für euch in eine anschauliche Infografik gepackt!

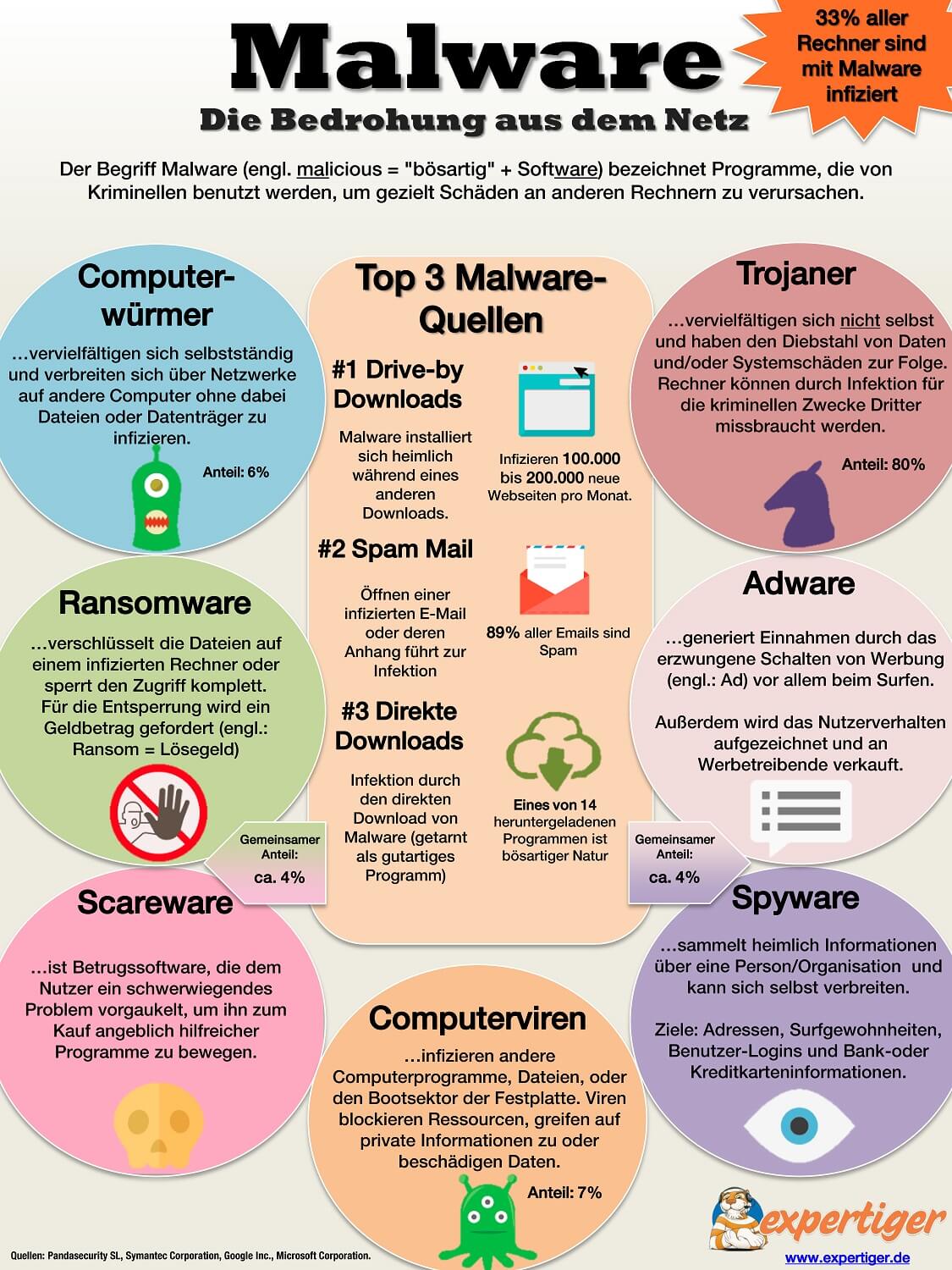

Malware lässt sich nach Wirkungsweise und Absicht des Programmierers in verschiedene Kategorien unterteilen. Dabei schließen diese sich keineswegs aus: ein Programm kann gleichzeitig Adware und Trojaner sein, aber dazu später mehr. Der Begriff Malware ist ein Kunstwort und setzt sich zusammen aus den englischen Begriffen „Malicious“ (bösartig) und „Software“ (Programm). Es ist also ein Überbegriff und bezeichnet alle Programme, die von Kriminellen genutzt werden, um Schäden an anderen Rechnern zu verursachen. Oft geschieht dies aber nicht etwa um Chaos zu stiften oder aus Freude am Schaden anderer, sondern ganz klassisch, um das schnelle Geld zu verdienen.

Erschrecken, Erpressen, Zumüllen und Ausspionieren – per Malware!

So werden Nutzer, die von Ransomware betroffen sind, digital erpresst. Hat das Schadprogramm einmal Zugriff auf den Rechner, werden die Dateien auf der Festplatte so verschlüsselt, dass der Nutzer praktisch keinen Zugriff mehr auf den Rechner hat. Ein bekanntes Beispiel für Ransomware war der CryptoLocker, über den wir hier bereits geschrieben haben. Opfer dieser Masche werden dann aufgefordert, einen Geldbetrag für den „Schlüssel“ zu Ihren Dateien zu bezahlen. (Ransom ist Englisch für Lösegeld) Überweist man den geforderten Betrag nicht, so die Täter, wird dieser Key endgültig gelöscht und die Dateien sind verloren. Glücklicherweise wurde die Bande hinter CryptoLocker geschnappt und eine Homepage eingerichtet, unter der man seine Dateien wieder entschlüsseln lassen kann. Diese ist mittlerweile eingestellt, aber die Betreiber haben stattdessen einen ganzheitlichen Katalog an verschiedenen Ransomware-Varianten samt Hilfe zur Entfernung erstellt, den Betroffene zu Rate ziehen können.

Ebenfalls finanziell motiviert aber weit weniger skrupellos agieren Programme, die unter dem Begriff Adware (Advertisement = Werbung) zusammengefasst werden. Hier verwischt oft die Grenze zwischen Spam und Malware. Adware schaltet nämlich Werbung auf betroffenen Rechnern, ganz besonders natürlich beim Surfen im Internet. Dazu werden z.B. Toolbars im Browser installiert, die auf normalem Weg nicht zu entfernen sind. Auch die Suchmaschine oder die Startseite können durch Adware scheinbar permanent geändert werden. Hier reicht es üblicherweise nämlich nicht, die Browsereinstellungen zu ändern. Spezielle Anti-Malware Programme wie AdwCleaner oder Malwarebytes sind gefragt. Mit diesen frei erhältlichen Tools lassen sich solche Schädlinge dann aber zum Glück sehr gut entfernen.

Laden Sie solche Programme aber bitte nur unter Anleitung und nur von vertrauenswürdigen Portalen, wie den oben Verlinkten herunter! Scareware nutzt die Angst vor Malware-Infektionen oder sonstigen Schäden am Rechner nämlich schamlos aus. Betroffenen wird eine „wichtige Warnung“ angezeigt, die ihnen einen schweren Datencrash oder eine Virus-Infektion vorgaukelt. (to scare bedeutet erschrecken) Das vorgespielte Problem ist laut Meldung nur mit einer ganz bestimmten, kostenpflichtigen Software zu lösen, die jetzt sofort gekauft werden muss. Selbstverständlich ist das Programm in der Regel nicht funktionstüchtig, sondern selbst Malware.

Wie bei den anderen bisher vorgestellten Malware-Formen ist auch bei Spyware (to spy: spionieren) der Name Programm. Um möglichst viele Daten eines Opfers auszukundschaften, muss das Programm (ganz wie ein echter Spion) vor allem eines sein: unauffällig. Das macht das Aufspüren und Entfernen von Spyware oft sehr schwierig. Das Ziel der digitalen Schnüffler sind Anmeldedaten, Bankinformationen, Passwörter und Surfgewohnheiten, die dann an Werbetreibende verkauft werden können. Symptome wie ein unmittelbarer Leistungsabfall oder Absturzanfälligkeit des Computer können auf Spyware hindeuten.

Ist Malware gleich Virus?

Nein: Malware ist wie gesagt nur ein Überbegriff, der noch sehr fein aufgegliedert werden kann: Der Begriff Virus wird zwar im Sprachgebrauch mehr oder weniger synonym verwendet, bezeichnet aber genau genommen nur eine Form von Malware. Wie echte Viren, benötigen Computerviren nämlich einen „Wirt“, das heißt eine Datei oder ein Speichermedium, auf das der Nutzer in irgendeiner Form zugreifen muss, damit der Virus sich verbreiten kann.

Würmer sind da schon „selbstständiger“: Sie nutzen eigenständig bestehende Gerüste und Strukturen, wie das interne Netzwerk eines Unternehmens, um sich auszubreiten. Beide Formen von Malware können ähnliche Auswirkungen haben und den letztendlich betroffenen Nutzer wird diese Untergliederung freilich wenig interessieren. Viren wie Würmer belasten den Arbeitsspeicher eines Rechners, machen ihn also langsam und weniger leistungsfähig. Außerdem greifen sie auf Daten zu und/oder beschädigen diese.

Trojaner haben ihren Namen dem berühmten Trojanischen Pferd zu verdanken. Die Ähnlichkeit zwischen den beiden liegt darin, dass Trojaner Ihre schädliche Natur häufig hinter einem harmlosen und funktionierenden Programm verbergen. Eine sehr gefährliche Anwendung von Trojanern ist das Anlegen sogenannter Botnetze. Dabei werden große Mengen infizierter Rechner heimlich von Dritten gesteuert, um z.B. spektakuläre Hacker-Angriffe auf die Server großer Anbieter durchzuführen. Dadurch können Passwörter erbeutet, oder aber eine bestimmte Seite vorübergehend lahmgelegt werden. Je größer das Botnetz, desto schneller, wirkungsvoller und anonymer können die Hacker-Banden zuschlagen.

Man sieht also, welche Ausmaße Malware heutzutage angenommen hat. Kein Wunder, dass auch das Militär und Geheimdienste mittlerweile großen Wert auf die Vorbereitung auf das legen, was allgemein mit dem Begriff „Cyberwar“ bezeichnet wird. Einen kleinen Vorgeschmack, was auf diesem Gebiet möglich ist, lieferten (vermutlich) die US-Amerikaner mit Stuxnet, einem Wurm, der 2010 gezielt und erfolgreich das Kernwaffenprogramm des Iran sabotierte.

Die Top Infektionsherde für Malware

Wir haben Studien verschiedener Hersteller von Antiviren-Software ausgewertet und für euch die Top 3 Malware Infektionsrisiken herausgefiltert: aufs Treppchen hat es hierbei der direkte Download von bösartigen Programmen geschafft. Natürlich sind diese als nützliche Software getarnt und werden von unvorsichtigen Nutzern heruntergeladen und installiert. Möglicherweise funktionieren Sie dabei sogar. Oft handelt es sich eben aber um die eben beschriebenen Trojaner, die im Hintergrund Änderungen am Rechner vornehmen und so Schaden anrichten.

Die Pizzaservice-Flyer der Neuzeit, Spam-Mails, machen aktuell angeblich knapp 90% aller versendeten E-Mails aus. Selbst mit einer weit gefassten Definition von Spam ist dies noch eine beeindruckende Zahl. Häufig sind E-Mails, vor allem deren Anhänge, außerdem mit Malware infiziert. Wird eine solche Mail geöffnet oder der Anhang heruntergeladen und ausgeführt, ist es schon passiert. Kriminelle bauen dabei stark auf die Naivität der Nutzer und geben sich als Versicherung, Polizei oder dergleichen aus, um Vertrauen zu erwecken. Neben den mittlerweile üblichen Spam-Filtern scannen Anbieter wie z.B. GoogleMail Dateianhänge bis zu einer bestimmten Größe automatisch nach Viren und Trojanern. Dennoch schaffen Spam-Mails es auf Platz 2 der Top Infektionsquellen.

Die meisten Rechner werden aber über ein komplexeres Verfahren infiziert: sogenannte Drive-by Downloads. Diese Form der Infektion ist noch tückischer als der direkte Download. Wie der Name schon sagt, wird Malware hier im „Vorübergehen“ heruntergeladen und installiert und zwar während man völlig harmlose Dateien herunterlädt. Dabei ist das erste Opfer oft schon die Internetseite, die selbst infiziert ist und quasi als Verteiler für Malware missbraucht wird. Bekanntschaft mit Drive-by Downloads musste auch der Verfasser dieses Artikels vor einiger Zeit machen: ein bürointernes WM-Tippspiel verleitete ihn zum Download einer Excel-Tabelle, die eingetragene Begegnungen direkt in Tabellen übertrug und so das ganze Turnier durchsimulierte. Sehr praktisch – wenn da nicht der Sweet-Page Trojaner gewesen wäre, der daraufhin Startseite und Suchmaschine im Browser verändert hat. Dieses Beispiel zeigt, was eingangs bereits erwähnt wurde. Während die Klassifizierung Trojaner / Wurm / Virus die Vorgehensweise der Malware unterscheidet, bestimmen die Begriffe Adware / Scareware/ Ransomware das Ziel, das mit dem Schadprogramm verfolgt wird. In meinem Falle hatte ich mir eben einen Adware-Trojaner eingefangen.

Unsere Tipps zum Schutz vor Malware

1. Schützen Sie Ihren Rechner mit Antivirensoftware:

Erstaunlich oft finden wir auf Kundenrechnern keinen wirksamen Schutz vor Malware vor. Kostenlose Programm bieten grundsätzlich guten Schutz. Dennoch bieten kostenpflichtige Programme nochmal deutlichen Mehrwert. Unsere Empfehlungen für aktuellen Virenschutz finden Sie hier:

2. Halten Sie alle Programme so aktuell wie möglich

Der Kampf gegen Malware ist ein ewiger Wettlauf: Hacker finden Lücken, Sicherheitsfirmen schließen diese in einem neuen Update und immer so weiter. Daher ist es besonders wichtig, stets die aktuellste Version Ihrer Antivirensoftware installiert zu haben. Aber auch Programme wie Java, die umfassende Berechtigungen besitzen sind in veralteter Ausführung ein Sicherheitsrisiko. Selbiges gilt natürlich auch für alle Programme, die Sie online verwenden: Chat-Messenger, Browser, oder Email Programme wie Outlook.

3. Passen Sie auf beim Surfen!

Ein vielzitierter Satz im Zusammenhang mit diesem Thema ist: „Das größte Sicherheitsrisiko ist der Nutzer vor dem Computer.“ Damit ist gemeint, dass Ihre Schutzsoftware noch so gut sein kann, die Kontrolle über den Rechner haben im Endeffekt einzig und allein Sie. Wenn Sie gezielt ein heruntergeladenes Programm ausführen, dann werden Sie vielleicht noch kurz gefragt, ob Sie das wirklich tun wollen: aus Gewohnheit einfach „Ja“ gedrückt und der Schaden ist getan. Viele Infektionen ließen sich durch vorsichtigeres Surfverhalten verhindern. Laden Sie keine Programme aus zwielichten Quellen herunter, angehängte Dateien in E-Mails von dubiosen Absendern sind ebenfalls tabu. Ihre Vorsicht bewahrt nicht nur den eigenen Rechner vor Schaden, sondern indirekt auch andere, denen theoretisch von Ihrem infizierten Computer aus geschadet werden könnte.

[…] ihr den Flash Player deaktiviert habt, seid ihr vor Drive-by-Downloads, die über dieses Programm zugelassen werden, sicher und könnt wieder beruhigt durch die Tiefen […]

[…] wie Viren oder Trojaner (was der Unterschied ist, erfahrt ihr übrigens hier) laufen ständig im Hintergrund und belasten so wertvolle Ressourcen, was den Computer langsam […]